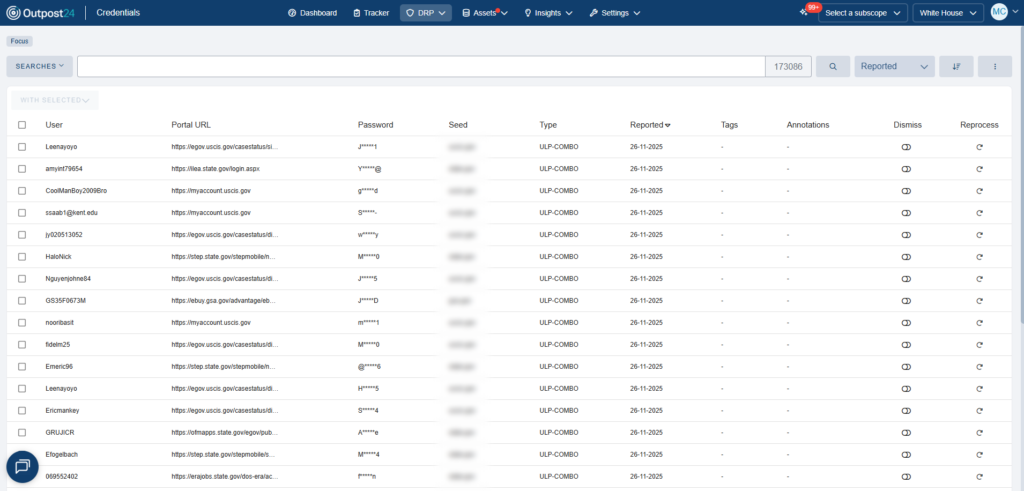

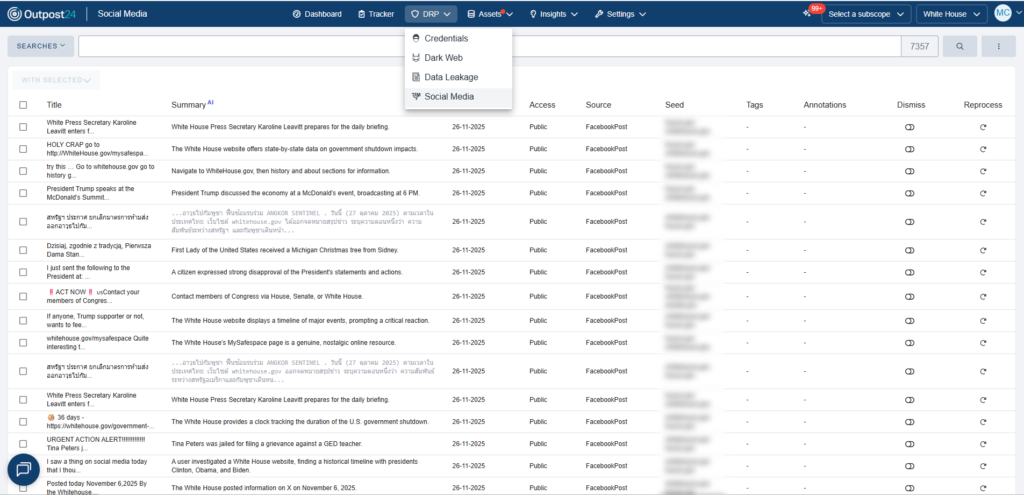

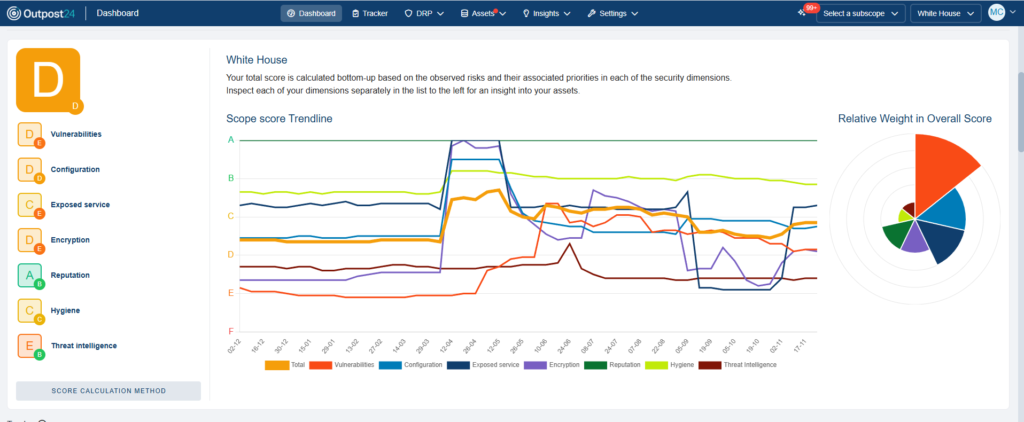

Outpost24 lance la Digital Risk Protection (DRP) pilotés par l’IA

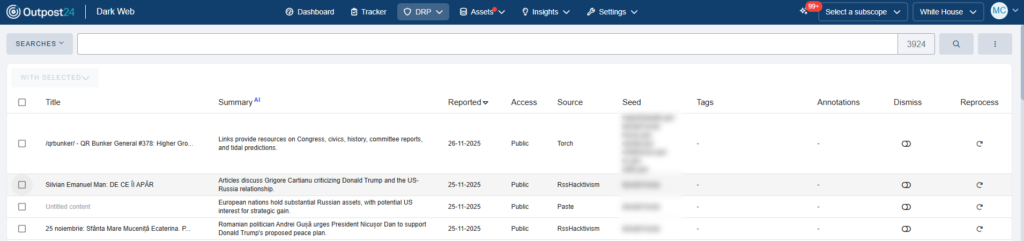

La Protection contre les Risques Numériques (Digital Risk Protection) permet aux organisations d’identifier, surveiller et anticiper les menaces qui pèsent sur leur présence en…

Lire la suite