Plaque éteinte, fenêtres fermées : et si votre CMDB était votre système d’alarme ?

Comprendre l’importance de l’exactitude de la CMDB en cybersécurité, et comment les équipes de sécurité peuvent s’assurer que leur CMDB reste à jour.

Lire la suiteVisibilité continue à 360° sur la surface d’attaque externe de votre organisation, avec le contexte nécessaire pour comprendre ce qui compte vraiment.

Bénéficiez d’une découverte automatique et complète des actifs connus et inconnus exposés à Internet et de leurs vulnérabilités grâce à la plateforme EASM d’Outpost24.

Surveillez vos actifs internes exposés au public et les menaces externes sur l’open, le deep et le dark web grâce à une solution cloud unique.

Bénéficiez des capacités EASM d’Outpost24 associées à nos Pentesters certifiés et à nos services PTaaS pour découvrir, tester et valider vos applications, qu’elles soient connues ou non.

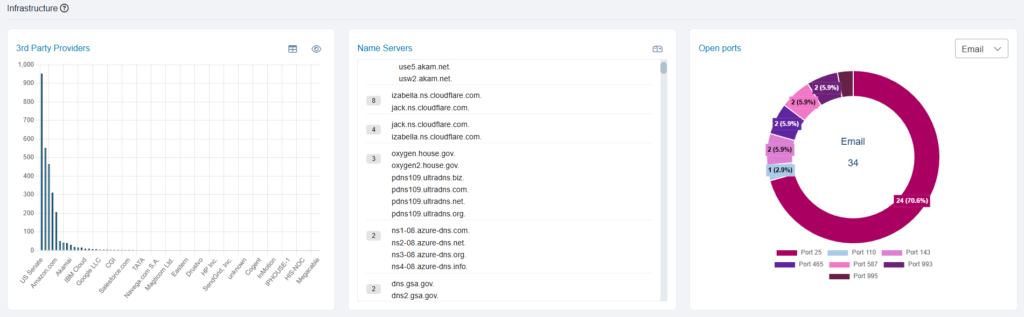

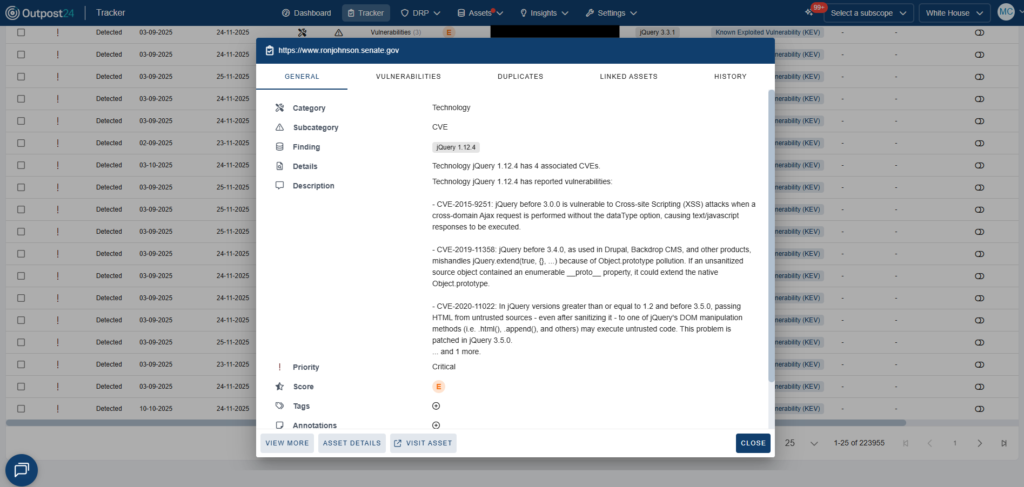

Découvrez automatiquement tous les actifs connus et inconnus connectés à Internet, en mettant au jour les relations entre les domaines, sous-domaines, adresses IP, instances cloud, intégrations tierces et connexions partenaires. Identifiez et atténuez les menaces de manière proactive, avant qu’elles ne se transforment en incidents.

Intégrez les données relatives aux actifs, aux vulnérabilités et aux risques dans vos outils SIEM, CMDB ou SOAR. Synchronisez-les avec ServiceNow ou Splunk pour rationaliser les workflows et conserver une source unique de vérité.

Recevez des alertes en temps réel qui s’intègrent à votre infrastructure, et automatisez les étapes suivantes pour un processus de correction plus rapide et efficace.

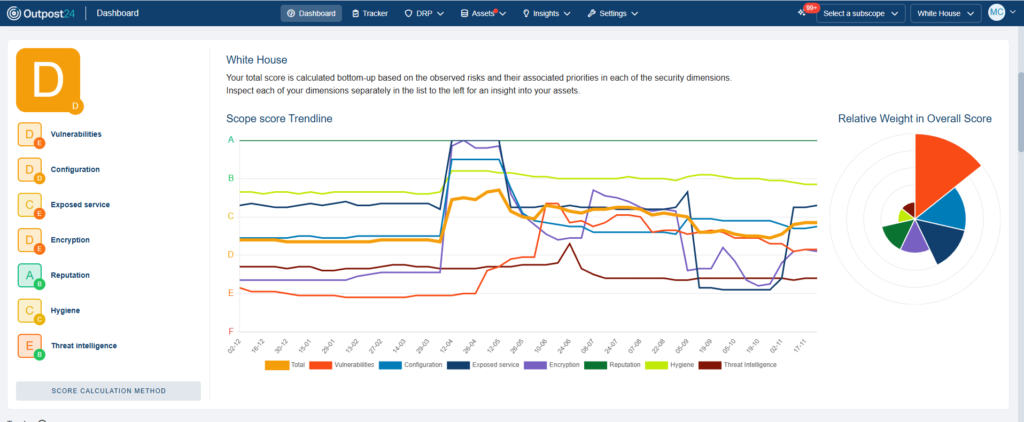

Bénéficiez d’une vision globale de votre surface d’attaque et des tendances passées sur l’ensemble de votre périmètre, avec des références sectorielles pour guider vos décisions.

Discutons de vos objectifs en matière de sécurité et de la manière dont nous pouvons vous aider à les atteindre. Avec Outpost24, vous bénéficierez de nombreux avantages :

Découvrez nos recherches, nos articles de blog et nos bonnes pratiques pour optimiser votre cybersécurité.

Comprendre l’importance de l’exactitude de la CMDB en cybersécurité, et comment les équipes de sécurité peuvent s’assurer que leur CMDB reste à jour.

Lire la suite

Des équipes de sécurité submergées d’alertes, des dirigeants exigeant une justification économique, une surface d’attaque qui s’agrandit chaque jour… ces scénarios vous rappellent-il quelque…

Lire la suite

Le Shadow IT, également appelé « informatique fantôme », a évolué : simple nuisance occasionnelle par le passé, il est aujourd’hui une problématique de…

Lire la suite