Plaque éteinte, fenêtres fermées : et si votre CMDB était votre système d’alarme ?

Comprendre l’importance de l’exactitude de la CMDB en cybersécurité, et comment les équipes de sécurité peuvent s’assurer que leur CMDB reste à jour.

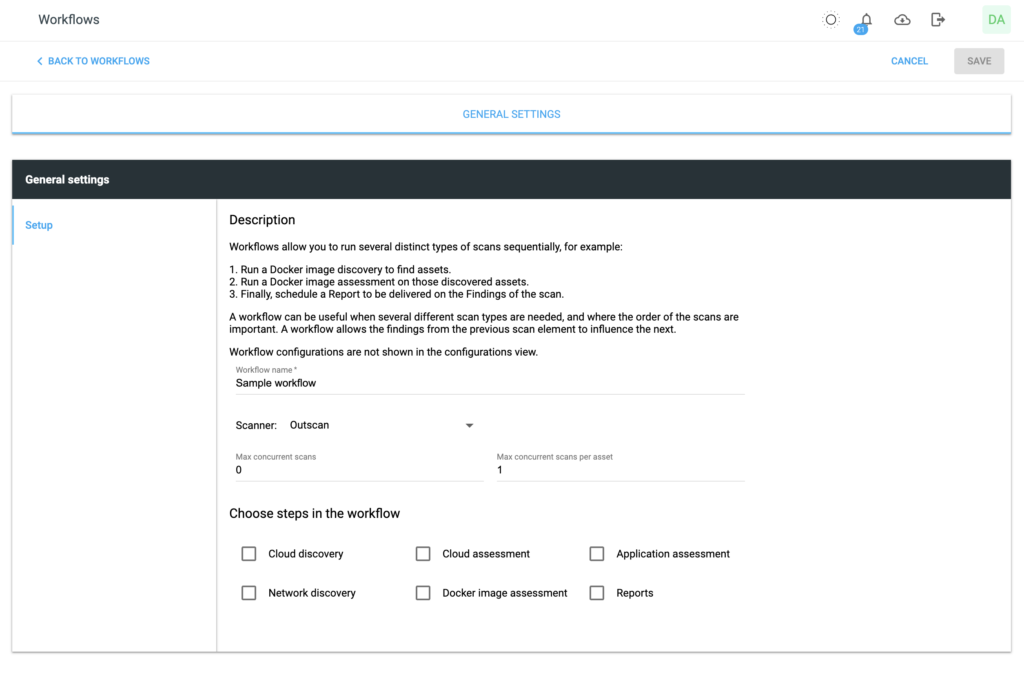

Read moreIdentifiez, priorisez et réduisez en continu les vulnérabilités de vos environnements réseau et cloud grâce au risk scoring basé sur la threat intelligence et aux workflows automatisés.

Gestion des vulnérabilités basée sur le risque

Gestion des vulnérabilités basée sur le risque, pensée pour les exploits réels, la détection continue et la réduction concrète des risques.

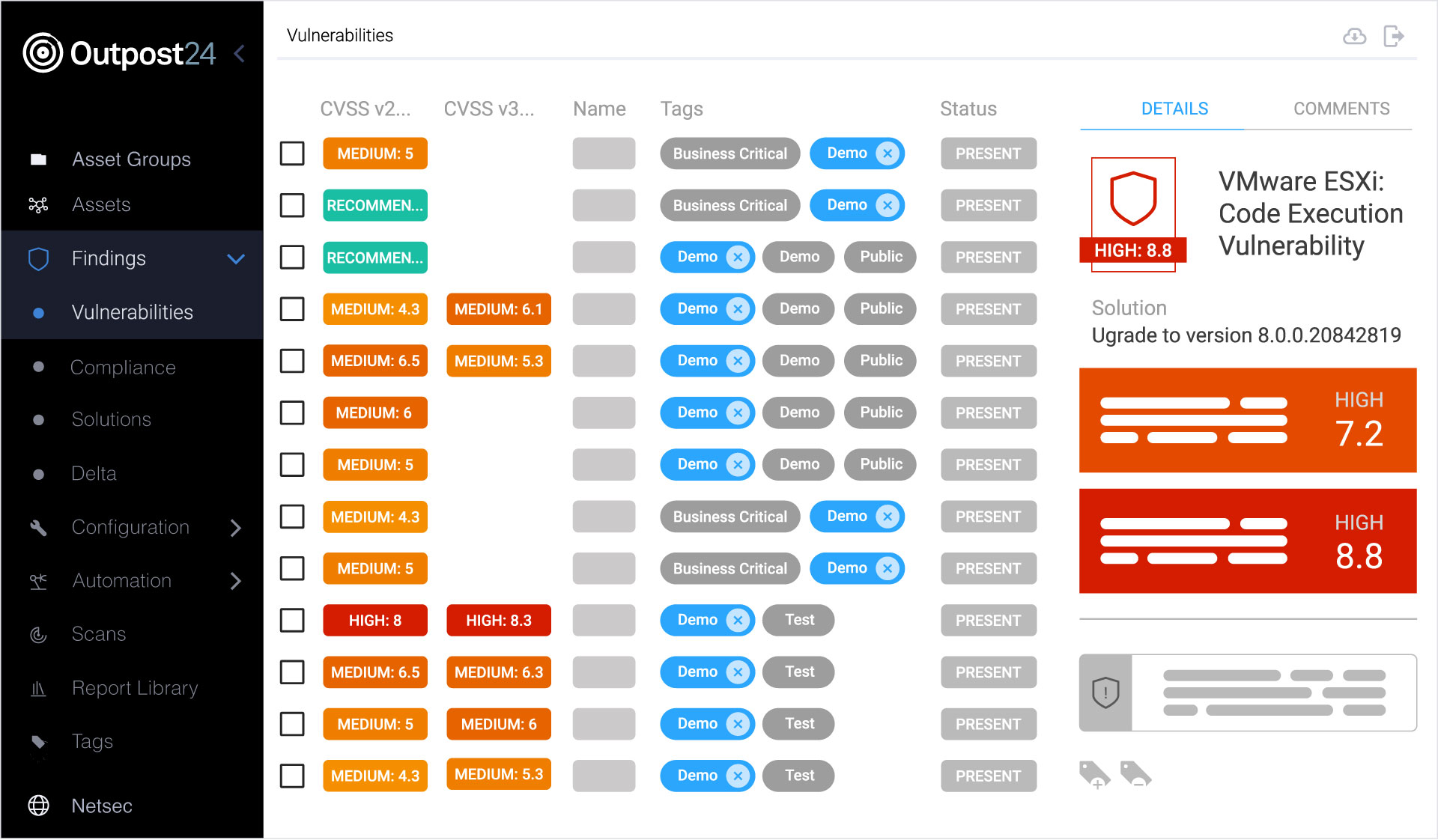

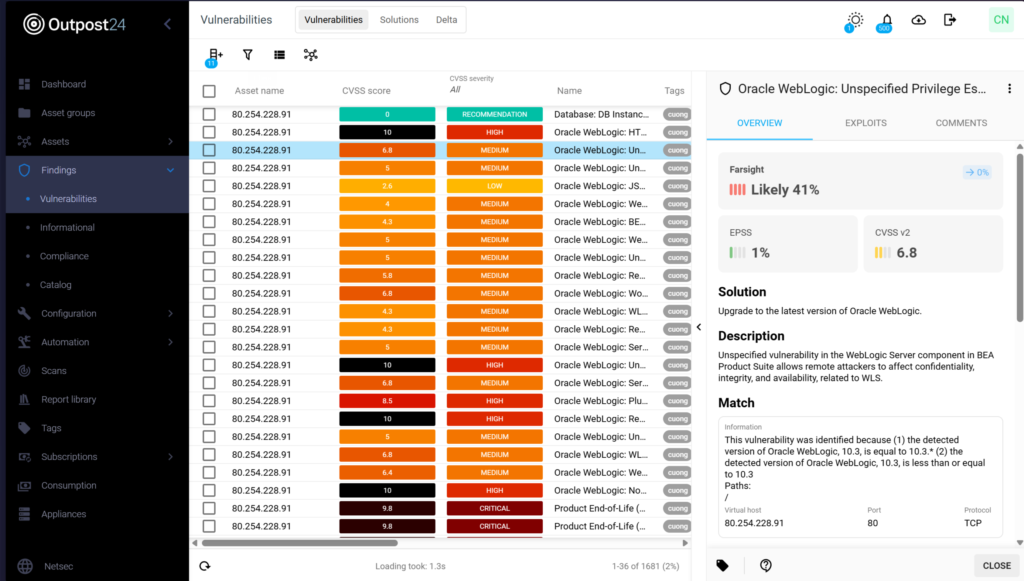

Priorisez les vulnérabilités avec le Farsight Risk Scoring d’Outpost24, qui combine données sur les exploits réels, CVSS, EPSS, KEV et contexte des systèmes, pour corriger d’abord ce qui compte le plus et agir plus rapidement et en toute confiance.

Gardez une visibilité permanente sur vos environnements réseau et cloud, détectez les vulnérabilités en continu et utilisez la détection sans scan pour identifier immédiatement les nouvelles vulnérabilités.

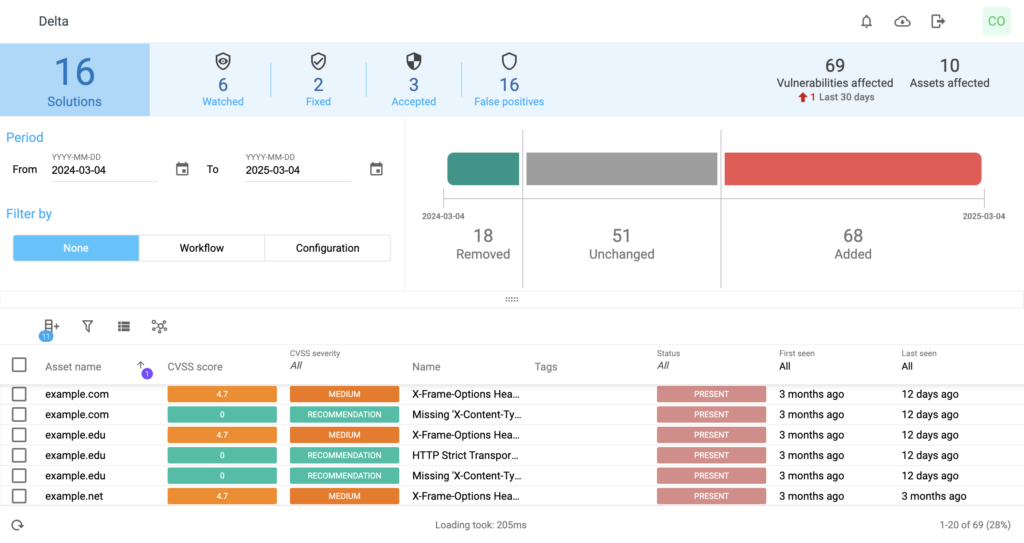

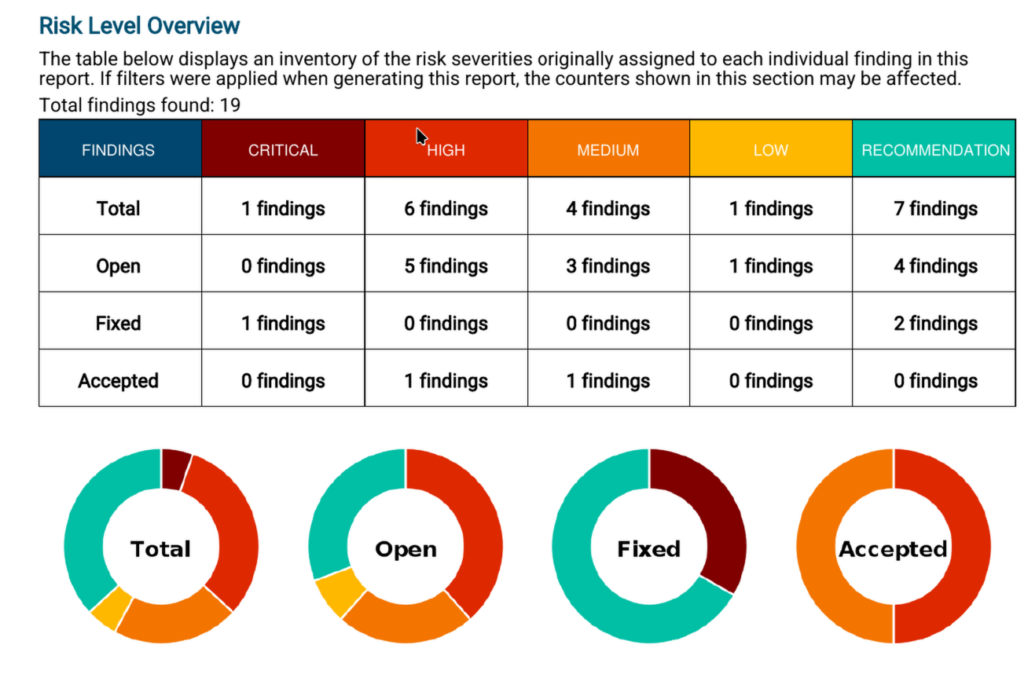

Démontrez les progrès de la remédiation et validez les améliorations de sécurité grâce à des rapports basés sur les solutions et les différences entre analyses. Suivez la réduction des risques dans le temps et fournissez des insights clairs et exploitables aux équipes sécurité et à la direction.

Simplifiez la gestion des vulnérabilités grâce à des workflows automatisés, des notifications et des intégrations avec Jira, ServiceNow, Slack ou les plateformes SIEM, pour réduire le travail manuel et accélérer les corrections.

Simplifiez vos processus de conformité et d’audit. Outpost24 OutscanNX est conçu pour répondre aux principales exigences réglementaires et standards du marché :

La gestion des vulnérabilités basée sur le risque est une approche qui permet de prioriser et de corriger les vulnérabilités de votre surface d’attaque selon les risques réellement pertinents pour votre entreprise.

Une approche de gestion des vulnérabilités basée sur le risque aide les entreprises à comprendre le contexte des menaces. Elle permet de prioriser les corrections sur les vulnérabilités les plus critiques, sans perdre temps ni ressources sur celles qui présentent peu de risque.

OutscanNX s’intègre à notre solution de cyber threat intelligence pour fournir un reporting avancé, au-delà des scores CVSS. Les scores de risque se basent sur l’exploitabilité et s’adaptent aux nouvelles informations et activités observées dans le monde réel.

Oui. Les rapports peuvent être exportés en PDF, Excel ou XML. Les données sont entièrement configurables et peuvent être présentées de manière technique ou en vue d’un usage professionnel selon votre audience.

OutscanNX vous protège entre les analyses et réduit vos fenêtres d’exposition grâce à sa technologie unique de scanning sans analyse. Lorsqu’une nouvelle vulnérabilité est détectée, elle est comparée aux informations de votre dernière analyse et vous êtes alerté si des systèmes sont concernés.

Explorez nos ressources complémentaires.

Remplissez vos informations et un membre de notre équipe vous contactera pour planifier un échange. Tous les champs sont obligatoires.

Découvrez nos recherches, nos articles de blog et nos bonnes pratiques pour optimiser votre cybersécurité.

Comprendre l’importance de l’exactitude de la CMDB en cybersécurité, et comment les équipes de sécurité peuvent s’assurer que leur CMDB reste à jour.

Read more

Rester conforme à la norme PCI DSS est un effort à mener tout au long de l’année. Comprenez facilement vos responsabilités grâce à la…

Read more

Découvrez les principales tendances et enseignements des cybermenaces en 2025, et ce qu’ils impliquent pour sécuriser votre organisation en 2026.

Read more