Outpost24 renforce sa solution de gestion de la surface d’attaque externe grâce à la Credential Threat Intelligence

Outpost24, l’un des principaux fournisseurs de solutions de gestion des cyber-risques et de renseignements sur les menace , annonce aujourd’hui l’intégration de renseignements sur les menaces liées aux informations d’identification à sa solution de gestion de la surface d’attaque externe. Basée sur la solution des renseignements sur les menaces (Threat Intelligence) d’Outpost24, cette nouvelle intégration de données permettra aux clients EASM d’Outpost24 d’identifier les menaces plus en amont dans la chaîne d’attaque, en signalant les informations d’identification volées utilisées dans leur surface d’attaque dès leur découverte.

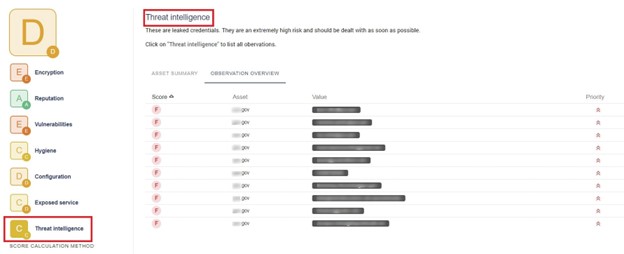

Qualifiée par Gartner de fournisseur clé dans son rapport 2023 Competitive Landscape : External Attack Surface Management, la solution EASM d’Outpost24 est une plateforme EASM de premier plan qui scanne Internet pour découvrir les actifs et les systèmes inconnus d’une organisation afin de détecter les risques cachés et d’automatiser la hiérarchisation des problèmes de sécurité alors identifiés. Cette intégration permet aux organisations d’identifier les risques de sécurité potentiels en détectant les éventuelles informations d’identification volées, améliorant ainsi leurs mesures proactives de cybersécurité.

Le vol de données d’identification est un secteur en plein essor au sein de l’écosystème cybercriminel, en raison du commerce illicite et de l’utilisation directe de paires de données d’identification nom d’utilisateur/mot de passe compromises. Les tactiques des cybercriminels sont de plus en plus sophistiquées – 49 % des fuites de données impliquent désormais l’utilisation d’informations d’identification volées (2023 Data Breach Investigations Report par Verizon) – ce qui alimente le marché croissant du vol d’informations d’identification. Ce phénomène est favorisé par la disponibilité en ligne de kits de logiciels malveillants peu coûteux ainsi que par la multiplication des campagnes de vol à l’échelle mondiale.

Les équipes de recherche de renseignements sur les menaces d’Outpost24 utilisent des algorithmes avancés, puisant dans des sources ouvertes, fermées et privées, y compris des botnets de logiciels malveillants, pour alimenter les données d’identification disponibles sur la plateforme.

« Cette intégration s’inscrit dans le cadre de notre stratégie globale consistant à aider les organisations engagées dans la gestion continue de l’exposition aux menaces à prendre des décisions plus intelligentes en matière d’atténuation des risques », a déclaré Brendan Hogan, directeur de la stratégie d’Outpost24. « Ces informations accessibles en temps réel, associées de manière transparente à la surface d’attaque, permettent une réduction proactive et plus intelligente des risques face aux vecteurs d’attaque les plus sérieux et face aux activités frauduleuses – et tout ceci bien plus tôt dans la chaîne d’attaque. »

En combinant renseignement sur les menaces et gestion de la surface d’attaque externe, les entreprises peuvent détecter les vulnérabilités des actifs connus et inconnus connectés à Internet, ainsi que les voies d’attaque potentielles qui découlent des vols d’informations d’identification. Cette approche globale rassure les responsables de la sécurité, ce qui leur permet de prendre des décisions plus éclairées, de hiérarchiser les mesures correctives et de combler leurs lacunes en matière de sécurité. Cette solution permet :

- D’alerter automatiquement les administrateurs lorsque des paires d’informations d’identification dans leur surface d’attaque correspondent à un ensemble volé.

- D’identifier les informations personnelles identifiables (PII) tombées entre les mains d’un acteur malveillant par le biais de l’ingénierie sociale.

- De bloquer les intrusions potentielles au niveau du pare-feu et de localiser les failles avant qu’un attaquant ne puisse entrer.

En ajoutant les renseignements exclusifs d’Outpost24 relatifs aux informations d’identification volées à la solution de gestion de la surface d’attaque externe, les équipes de sécurité sont alors en mesure d’atteindre leurs objectifs :

- Une détection plus précoce des menaces grâce à l’identification des informations d’identification volées, potentiellement avant même qu’elles n’aient été utilisées pour mener une attaque.

- Une meilleure hiérarchisation des priorités grâce à un contexte relatif à la menace supplémentaire, recueilli grâce à une enquête approfondie.

- Une atténuation plus large de l’exposition aux menaces liées aux informations d’identification, contribuant ainsi à réduire la surface d’attaque.

Cette intégration fait partie de l’engagement plus global d’Outpost24 de donner toutes les clés aux organisations qui cherchent à mettre en œuvre des programmes CTEM (Continuous Threat Exposure Management). Elle met en évidence les synergies entre nos différentes lignes de produits et nos recherches internes. Et ce n’est que le début ! La gestion de la surface d’attaque externe avec renseignements sur les menaces liées aux informations d’identification est disponible immédiatement en mise à jour. Pour en savoir plus et demander une démonstration, rendez-vous sur la page du produit EASM.