Les tests d’intrusion traditionnels peuvent-ils suivre le rythme de l’AppSec moderne ? Les réponses du pen-testeur

Vous avez lancé l’évaluation annuelle de la sécurité de vos applications mais au moment où vous recevez le rapport final, vos développeurs ont déjà introduit un nombre important de nouvelles fonctionnalités ? Comme votre rapport de tests d’intrusion ne peux pas suivre la cadence de vos nouveaux « builds », il n’est jamais à jour et toujours obsolète. Vous pouvez cocher la case « conformité », mais vous n’êtes pas plus en sécurité que vous ne l’étiez avant de lancer le test. Si cette situation vous semble familière, il est grand temps de procéder à une mise à jour.

Après avoir réalisé quelques centaines de pen-tests, j’ai rencontré ma part de bugs aussi bizarres que merveilleux. Si vous voulez en avoir la preuve, jetez un coup d’œil aux articles suivants (promotion éhontée de précédents articles de blog à retrouver ici) : Vulnérabilité de prise de contrôle de compte dans le portail de développement de la gestion des API d’Azure et Utilisation de la contrebande de requêtes HTTP pour détourner la session d’un utilisateur – description de l’exploit.

Cependant, quel que soit le temps que je consacre à l’élaboration d’un exploit percutant et d’un flux de récréation détaillé à propos de ces vulnérabilités, je constate la récurrence de mêmes schémas et les mêmes incertitudes concernant la correction de ces bogues. Au fil du temps, je me suis rendu compte que cette irritation était due à un problème de processus de test d’intrusion.

Dans ce billet de blog, je partagerai mon point de vue sur les problèmes les plus courants liés à l’analyse des vulnérabilités et au modèle traditionnel de test d’intrusion, en les comparant à un processus alternatif (plus moderne) – le Pen Testing as a Service (PTaaS).

Qu’est-ce que le PTaaS ?

Son nom seul implique que le PTaaS est natif dans le cloud et comporte un élément d’automatisation – deux caractéristiques souhaitables pour un programme AppSec agile. PTaaS est un service permettant de fournir de tests manuels à la demande ainsi qu’une surveillance continue de la sécurité pour assurer la sécurité de vos applications agiles – et ce quelle que soit la fréquence à laquelle votre cycle de développement est modifié.

Scan de la vulnérabilité vs. PTaaS

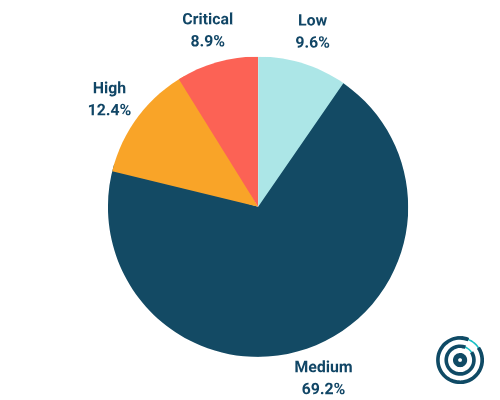

Commençons par la comparaison entre le scanner de vulnérabilité et le PTaaS. Si les scanners de vulnérabilité peuvent être utiles dans certains cas, leur capacité à détecter de nouveaux vecteurs d’attaque est limitée. Il est intéressant de noter qu’en 2023, plus de 20 % de toutes les vulnérabilités signalées par la plateforme PTaaS d’Outpost24 ont été classées comme étant de gravité élevée ou critique. En 2022, ce chiffre était d’environ 14 %. Ces résultats sont produits manuellement par notre équipe interne de pen-testers qui détecte les angles morts que les scanners automatiques ont régulièrement manqués. Ces pen-testers mettent également en évidence l’augmentation des vulnérabilités ayant un niveau de gravité élevée qui accompagnent la complexité accrue des applications web modernes.

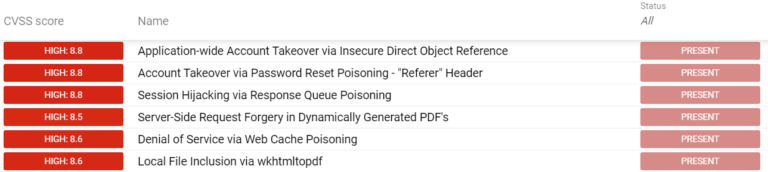

Lors d’une mission récente, un client qui s’appuyait auparavant uniquement sur des tests automatisés a été particulièrement surpris lorsque notre équipe PTaaS lui a signalé un grand nombre de résultats inquiétants liés à l’escalade des privilèges et même à l’exécution de codes à distance. Pour plus d’informations sur les limites des scans des vulnérabilités, consultez ce billet de blog d’un collègue testeur : Contrôle d’accès défaillant et pourquoi les scanners de vulnérabilité ne peuvent pas les détecter.

Tests d’intrusion traditionnels et PTaaS

D’autres de mes clients qui étant passés des tests d’intrusion traditionnels au PTaaS me signalent souvent les avantages clés suivants.

Avantage 1 – Plus d’attente pour obtenir le rapport final

La durée d’un test traditionnel a longtemps été un obstacle à l’obtention de résultats valables. Lorsque le processus d’intégration est terminé, les tests sont forcément effectués sur du code bientôt obsolète. C’est une expérience frustrante pour les développeurs qui sont susceptibles d’avoir apporté des modifications pertinentes pour les résultats et cela crée une incertitude sur la validité de toute vulnérabilité détectée dans le rapport.

Le PTaaS adopte une approche beaucoup plus rapide en permettant aux testeurs de signaler les vulnérabilités en temps réel à leurs clients grâce à une interface facile à utiliser. En complément, Outpost24 adopte une approche hybride du PTaaS avec des résultats manuels et automatisés (vérifiés manuellement). Cela signifie que les clients reçoivent leurs premiers résultats dès le premier jour d’une évaluation donnée. Notre interface permet également aux développeurs de recevoir une notification dès qu’un nouveau rapport de vulnérabilité est créé, ce qui les aide à prioriser correctement les changements de code au cours de leurs cycles de développement – avant qu’il ne soit trop tard.

Avantage 2 – Les mesures correctives sont validées immédiatement

Les tests d’intrusion traditionnels se traduisent généralement par un rapport PDF statique à la fin du cycle de test. Même si un rapport est reçu relativement rapidement et que les développeurs sont en mesure d’apporter des modifications pour résoudre les problèmes signalés, il peut s’écouler des mois avant qu’un nouveau test et un nouveau rapport puissent être créés afin de vérifier les résultats de ces modifications.

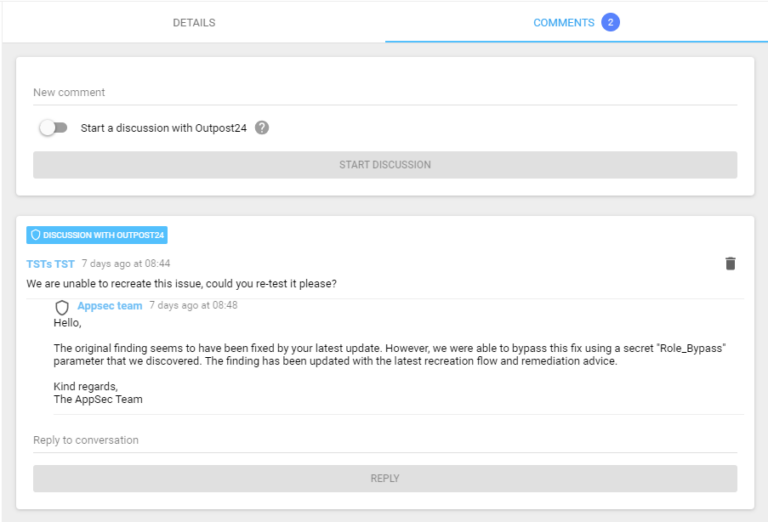

Compte tenu des avantages des méthodes de reporting rapide du PTaaS, les développeurs sont en mesure d’intégrer leur processus de remédiation avec les testeurs. Ils peuvent demander des tests supplémentaires pour confirmer qu’un correctif mis en œuvre fonctionne et pour déterminer si le correctif est suffisamment robuste pour se protéger de tout contournement possible. Chez Outpost24, tout cela est possible en temps réel, ce qui fait que les correctifs sont généralement appliqués et vérifiés en quelques jours, tandis que des tests supplémentaires sont effectués par les équipes PTaaS.

Avantage 3 – Visibilité et mises à jour pendant le processus de test

Le manque de visibilité au cours d’un test est un autre problème que l’on rencontre dans le processus traditionnel des tests d’intrusion. Si les clients savent qu’un test a commencé, ils n’ont souvent aucune visibilité sur les résultats ou sur les problèmes qui ont pu être soulevés au cours du test.

En revanche, un autre avantage des rapports en temps réel du PTaaS est la possibilité d’avoir une visibilité instantanée et continue sur l’ensemble du processus de test. Une fois qu’une application est intégrée, les clients savent instantanément quand les tests commencent/se terminent. Ils peuvent également consulter et interagir avec tous les résultats rapportés, ainsi qu’avec tous les problèmes qui ont été repérés lors des tests – fonctionnalités défaillantes ou identifiants de test qui ne fonctionnent pas par exemple.

Avantage 4 – Communication directe avec les pen-testeurs

Un thème commun aux tests d’intrusion traditionnels est qu’ils relèvent d’une approche plutôt fermée, au cours de laquelle les testeurs eux-mêmes ne sont pas disponibles pour répondre aux questions concernant les résultats et les correctifs déployés. Cela peut être frustrant pour les clients.

L’un des nombreux avantages du PTaaS est sa capacité à permettre aux clients d’ouvrir un canal de communication direct entre leurs développeurs et les testeurs. Cela permet à ces derniers de discuter activement des vulnérabilités et des correctifs déployés pendant l’engagement, ce qui se traduit souvent par une approche de type va-et-vient pour la remédiation, où les correctifs initiaux du développeur sont retestés pour assurer leur robustesse, puis améliorés avec l’aide de l’expertise du testeur.

Avantage 5 – Encourager les initiqtives créatives des testeurs

Un aspect inévitable commun à tous les tests d’intrusion est le test basé sur une liste de contrôle. C’est nécessaire pour assurer une couverture complète des fonctionnalités de l’application ainsi que des vulnérabilités possibles qui pourraient affecter chacune d’entre elles. Cependant, les testeurs traditionnels ont souvent tendance à trop se concentrer sur chaque élément de la liste de contrôle, plutôt que d’approfondir un aspect de la liste qui semble avoir une importance cruciale pour l’application.

Les testeurs d’Outpost24 apprennent dès le début de leur formation à gérer leur temps avec soin pour permettre une analyse créative et approfondie des caractéristiques critiques dépendant du contexte, afin de garantir que les vulnérabilités ayant l’impact potentiel le plus élevé sur l’application du client soient bien identifiées à chaque fois. Cette méthode est inévitablement combinée à des tests basés sur des listes de contrôle afin d’obtenir une couverture étendue de l’application.

Avantage 6 – Un grand nombre de testeurs

Si un client fait appel à un seul fournisseur depuis un certain temps, il remarquera rapidement que ce sont toujours les mêmes testeurs sont affectés à ses applications car ils finissent par en connaître les fonctionnalités grâce aux tests précédents. Bien qu’il puisse s’agir d’une bonne méthodologie, les clients souhaitent souvent un regard neuf sur leurs applications et finissent par demander de nouveaux testeurs ou, dans certains cas, par faire appel à un deuxième fournisseur pour s’assurer que plusieurs testeurs peuvent examiner leurs applications clés. Démarche qui peut s’avérer extrêmement coûteuse.

Chez Outpost24, notre solution PTaaS expose un large pool de testeurs à toutes les applications durant toute la durée de leur engagement au service.. Cela signifie que les applications seront régulièrement testées par de nouveaux testeurs, chacun d’entre eux ayant un ensemble de compétences unique qui leur permet d’adopter un nouveau point de vue sur l’application. Faisant part d’initiative créative dans leurs actions, nos testeurs permettent de faire du PTaas Outpost24, le service qui identifie le plus de vulnérabilités percutantes, et de garantir le niveau de sécurité de l’application par plusieurs testeurs expérimentés.

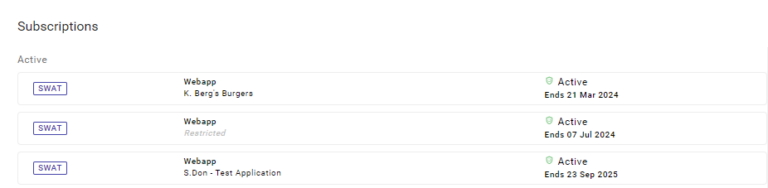

Démarrer avec PTaaS

SWAT, la solution PTaaS d’Outpost24, vous donne la vision la plus précise de vos vulnérabilités AppSec. En combinant la profondeur et la précision des tests d’intrusion manuels avec le scan continu des vulnérabilités, nous aidons les entreprises à sécuriser leurs applications web à grande échelle. Pour plus d’informations, vous pouvez consulter notre page produit SWAT ou contacter un expert.