Présentation des fonctionnalités Social Media et Data Leakage sur la plateforme EASM d’Outpost24

La Protection contre les Risques Numériques (DRP), permet aux entreprises d’identifier de manière proactive et de réduire les menaces externes qui émergent de leurs empreintes numériques. Cela couvre aussi bien les sources publiques que les cannaux deep et dark web. La DRP est l’élément clé de la plateforme de gestion de la surface d’attaque externe (EASM) d’Outpost24, nous sommes de ce fait heureux de vous annoncer l’ajout de deux nouvelles intégrations : Social Media et Data Leakage.

Ces nouveaux modules DRP aideront les équipes de cybersécurité à :

- Réagir plus rapidement aux menaces et aux incidents qui apparaissent sur les réseaux sociaux.

- Détecter des documents fuités avant qu’ils ne deviennent un problème.

- Protéger la réputation de l’entreprise et réduire le risque d’hameçonnage ou de fraude.

- Eviter la diffusion d’informations confidentielles en détectant les problèmes rapidement.

Associés aux modules Leaked Credentials et Dark Web, les modules Social Media et Data Leakage renforcent la plateforme EASM d’Outpost24 avec une automatisation des données des cybermenaces. Ce niveau de surveillance améliore la visibilité des clients sur leur surface d’attaque et leur permet de réagir rapidement aux menaces externes. Voyons comment fonctionne chacun des modules.

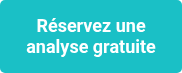

Social Media : Réagissez rapidement aux risques

La présence de votre entreprise sur les réseaux sociaux, fait partie intégrante de votre surface d’attaque. Les cybercriminels restent à l’affût de nouvelles opportunités pour lancer des cyberattaques en exploitant les informations disponibles dans les profils sur les réseaux sociaux. Votre profil sur les réseaux est souvent l’un des premiers points de départ pour ces cybercriminels. Ils peuvent également essayer d’usurper votre identité ou celle de vos employés sur les réseaux sociaux, dont l’utilisation frauduleuse de votre marque, de vos logos ainsi que de vos actifs.

Voici quelques cas d’utilisation du module DRP d’Outpost24 sur les réseaux sociaux :

- Usurpation d’identité des cadres supérieurs sur les réseaux sociaux : Cette tactique est souvent utilisée par les cybercriminelspour mener des campagnes d’hameçonnage ou d’escroquerie. En surveillant vos profils sur Twitter, LinkedIn, Facebook et autres réseaux via notre module, vous pouvez réagir à ces menaces avant qu’elles ne se concrétisent.

- Détection proactive des menaces : Violations, fuites de données et autres incidents et découvertes sont souvent rendu publique sur les réseaux sociaux en premier lieux. Avoir un accès immédiat à ces informations dès leur publication est primordial pour que les équipes de sécurité puissent réagir efficacement.

- Détection proactive des fuites internes : Parfois il arrive que les employés partagent, volontairement ou non, des informations via des publications LinkedIn ou Twitter. Garder un œil sur les réseaux sociaux, permet aux équipes de sécurité de repérer ces potentielles fuites et de réagir avant que cela ne devienne un problème.

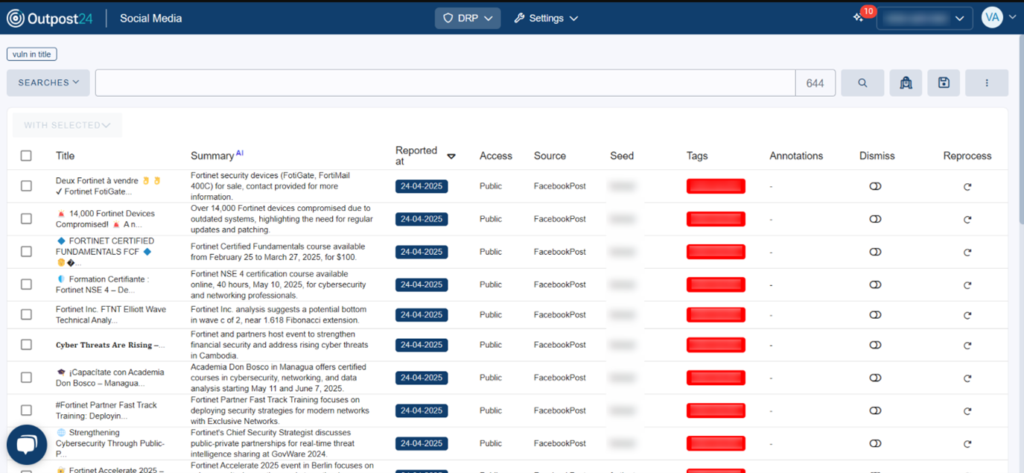

Data Leakage : Surveillez les violations majeures

Les documents sensibles de votre entreprise font partie des actifs les plus important à protéger contre les menaces extérieures. Ces documents contiennent des informations sur vos employés et vos partenaires qui sont, pour les cybercriminels, des cibles de choix. De la même manière, votre code source pourrait être divulgué sur Internet, sur le Deep web ou bien les réseaux P2P que ce soit de manière intentionnelle ou accidentelle.

Voici quelques cas d’utilisation du module DRP d’Outpost24 sur la fuite de données :

- Détection de documents potentiellement fuités : Il s’agit d’un problème majeur pour de nombreuses entreprises. Il arrive souvent que des utilisateurs partagent des documents via des applications mal configurées ou non autorisées, sans réaliser que les informations qu’ils contiennent peuvent devenir publique. Le module de Fuite de Données permet de détecter ce genre de documents parmi de nombreuses sources, dont des répertoires de documents, et vous permet de traiter le problème.

- Détection de code source potentiellement exposé : Le code source est souvent réutilisé dans plusieurs applications, dont les identifiants. Avec notre module de Fuite de Données, nous pouvons détecter des fuites potentielles de code, qui pourrait révéler à un cybercriminel, de possibles informations internes. Cela peut inclure la propriété intellectuelle ou même des jetons d’authentification présent dans le code. Le module de Fuite de Données recherche dans les principaux répertoires de code, pour détecter ces fuites et vous en informer afin que vous puissiez réagir le plus efficacement possible.

Expertise et automatisation en matière de Threat intelligence

Nos modules de Protection contre les Risques Numériques (DRP) sur la plateforme EASM d’Outpost24, s’appuient sur des sources exclusives et une Threat Intelligence avancée, unique sur le marché. De plus, la solution vous permet de gagner un temps précieux en automatisant la détection continue des menaces et l’envoi d’alertes aux parties prenantes concernées.

C’est là qu’Outpost24 fait la différence :

- Accès à des sources privées et exclusives : Nous allons bien au-delà d’une surveillance de surface. Notre plateforme accède à des sources difficiles d’accès, voire privées, que la plupart des concurrents ne peuvent pas atteindre, vous offrant une visibilité plus approfondie sur les menaces et fuites potentielles.

- Solides capacités d’automatisation : Contrairement à d’autres solutions qui requiertent beaucoup de traitements manuels, notre plateforme automatise la détection et les alertes sur divers vecteurs de menace : ce qui réduit la charge de travail pour les analystes ainsi que les délais de réponse qui sont considérablement raccourcis.

- Propulsé par une Threat Intelligence plus avancée : Notre solution repose sur une Threat Intelligence riche et en temps réel, capable de détecter plus précisément, de prioriser et d’avoir un contexte renforcé pour chaque alerte.

L’EASM et la DRP réunie

L’ajout des modules Social Media et Data Leakage vient compléter l’intégration de la protection des risques numériques (DRP) sur la plateforme EASM d’Outpost24. En combinant la Threat Intelligence avec la Surface d’Attaque en une seule plateforme, vous obtenez une vue complète des menaces externes et des risques auxquels votre entreprise est exposée, tout en renforçant la priorisation et une approche proactive.

Les modules inclus dans la plateforme EASM:

- Credentials : Accédez à des renseignements exploitables sur les identifiants d’utilisateurs divulgués, volés ou vendus. Nous les localisons en temps réel sur le web Clair, le Deep web ainsi que le Dark web et les malwares responsables du vol. Les sinkholes, les honeypots, les crawlers et les capteurs analysent en continu les forums, les fuites et malwares ciblés pour retrouver vos identifiants compromis. Cela aide à éliminer des vecteurs d’attaque en quelques minutes, au lieu de semaines.

- Dark Web : Améliorez votre visibilité sur les activités clandestines. Surveillez les menaces malveillantes ciblant votre organisation et agissez de manière proactive pour prévenir les futures attaques. Obtenez un avantage stratégique en observant ce qui se passe du côté des cybercriminels et préparez des contre-mesures de manière proactive.

- Social Media : Surveillez et analysez l’empreinte numérique de votre organisation sur les environnements Web 2.0 : blogs, forums, sites web et réseaux sociaux. Repérez les sites non autorisés utilisant votre marque ou prétendant à un partenariat et prenez des mesures proactives pour les faire fermer.

- Data Leakage : Découvrez si des documents sensibles ou du code source de votre entreprise ont été divulgués, volontairement ou non, sur Internet, le Deep web ou les réseaux P2P, par exemple via des services de partage de fichiers mal sécurisés.

Obtenez une analyse gratuite de votre surface d’attaque

Vous êtes intéressé par une vue complète des risques liés à votre surface d’attaque, dont les fuites de données, les identifiants volés, les mentions sur le Dark web ou les risques liés aux réseaux sociaux ? Réservez dès maintenant votre analyse gratuite de surface d’attaque.